随着微服务架构的兴起,容器技术因其轻量级、可移植性和资源隔离性等优势,被广泛应用于应用开发、部署和运维领域。containerd 在容器生态系统中扮演着承上启下的关键角色,它向下对接底层操作系统资源,向上为容器编排工具提供稳定的容器运行和管理接口。了解和掌握 containerd,对于开发者构建高效、可靠的容器化应用具有重要意义。接下来,让我们一起走进 containerd 的世界。

一、containerd 的安装与配置

1.1 安装准备

在安装 containerd 之前,需要确保操作系统满足一定的条件。containerd 支持 Linux、Windows 和 macOS 等多个平台,但在 Linux 系统上的应用最为广泛。以常见的 Linux 发行版为例,如 Ubuntu、CentOS 等,系统内核版本需满足一定要求,通常需要内核版本在 3.10 及以上,以支持容器所需的 namespace 和 cgroup 等核心特性。

此外,还需要安装一些必要的依赖包。在 Ubuntu 系统中,需要安装apt-transport-https、ca-certificates、curl等软件包,这些包用于处理网络传输和证书验证等功能;在 CentOS 系统中,则需要安装yum-utils、device-mapper-persistent-data、lvm2等软件包,为 containerd 的正常运行提供基础支持。

1.2 安装过程

在不同的操作系统上,containerd 的安装方式有所不同。

Ubuntu 系统: 首先,添加 containerd 的官方软件源,通过执行以下命令添加源密钥和源地址:

curl -fsSL https://download.docker.com/linux/ubuntu/gpg | sudo gpg --dearmor -o /usr/share/keyrings/docker-archive-keyring.gpg

echo "deb [arch=$(dpkg --print-architecture) signed-by=/usr/share/keyrings/docker-archive-keyring.gpg] https://download.docker.com/linux/ubuntu $(lsb_release -cs) stable" | sudo tee /etc/apt/sources.list.d/docker.list > /dev/null

然后,更新软件包索引,并安装 containerd:

sudo apt-get update

sudo apt-get install containerd.io

CentOS 系统: 同样先添加 containerd 的软件源,执行以下命令:

sudo yum-config-manager --add-repo https://download.docker.com/linux/centos/docker-ce.repo

接着,安装 containerd:

sudo yum install containerd.io

1.3 基础配置

安装完成后,需要对 containerd 进行基础配置。containerd 的配置文件默认位于/etc/containerd/config.toml,可以通过编辑该文件进行配置。

在配置文件中,可以设置 containerd 的运行参数,如日志级别、日志路径、状态保存路径等。例如,将日志级别设置为debug,以便在调试时获取更详细的日志信息:

[plugins."io.containerd.grpc.v1.cri".containerd.runtimes.runc.options]

SystemdCgroup = true

[debug]

address = "/run/containerd/debug.sock"

format = "text"

level = "debug"

max_log_size = 10485760

max_log_files = 10

同时,还可以配置 containerd 的镜像存储路径、镜像拉取策略等。通过合理配置,能够使 containerd 更好地适应不同的应用场景和需求。配置完成后,需要重启 containerd 服务,使配置生效:

sudo systemctl restart containerd

二、containerd 的核心架构与原理

2.1 整体架构

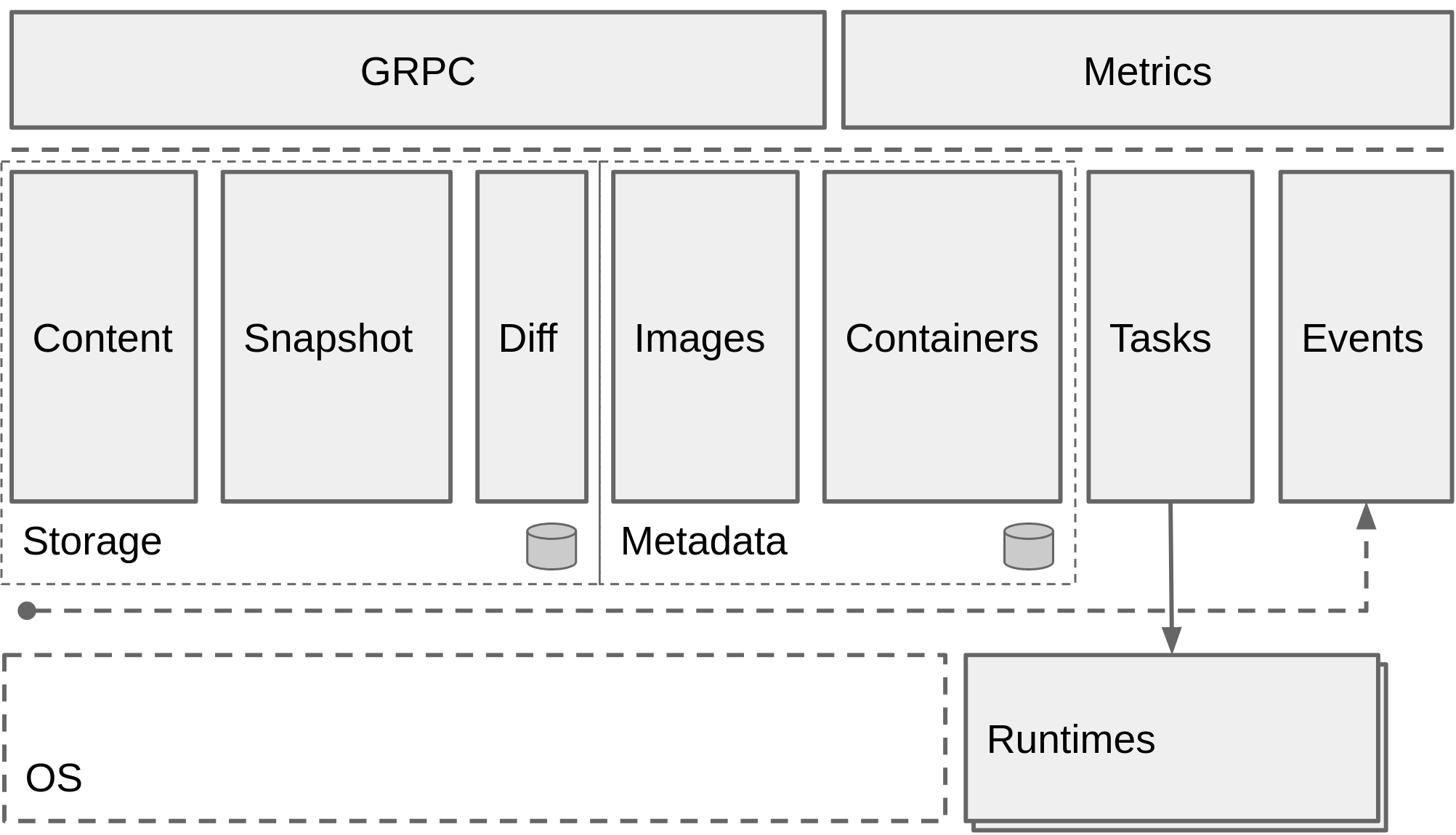

containerd 采用分层架构设计,主要分为以下几个层次:

- 客户端层:提供与 containerd 交互的命令行工具和 API,开发者可以通过这些接口实现对容器的创建、启动、停止、删除等操作。常见的客户端工具包括

ctr,它是 containerd 官方提供的命令行工具,用于直接操作 containerd。 - 服务层:是 containerd 的核心部分,负责处理来自客户端的请求,并将请求转化为对容器运行时和其他底层资源的操作。服务层包含多个核心服务,如

content service用于管理容器镜像和相关内容,image service用于处理镜像的拉取、推送和存储等操作,task service用于管理容器的生命周期,包括创建、启动、停止等任务。 - 运行时层:负责容器的实际运行,containerd 默认使用 runc 作为容器运行时。runc 是一个轻量级的容器运行时工具,遵循 OCI(Open Container Initiative)标准,能够将容器的配置转化为操作系统可执行的进程,并对容器进行资源隔离和管理。

- 底层资源层:对接操作系统的底层资源,如 namespace 用于实现容器的隔离,cgroup 用于实现资源的限制和分配,通过这些底层技术,containerd 能够确保容器在安全、隔离的环境中运行。

2.2 工作原理

当开发者通过客户端发送创建容器的请求时,containerd 的工作流程如下: 首先,客户端将请求发送到 containerd 的服务层。服务层接收到请求后,会对请求进行解析和验证,确保请求的合法性和完整性。

然后,服务层调用image service从镜像仓库拉取容器所需的镜像。在拉取镜像过程中,content service会对镜像的各个层进行存储和管理,确保镜像的完整性和可追溯性。

接着,服务层根据容器的配置信息,调用task service创建容器的运行任务。task service会将容器的配置信息传递给运行时层的 runc,runc 根据 OCI 标准创建容器的运行环境,包括创建 namespace、设置 cgroup 资源限制等操作,并启动容器的主进程。

在容器运行过程中,containerd 会持续监控容器的状态,通过task service对容器进行管理,如暂停、恢复、停止容器等操作。当容器运行结束或被停止后,containerd 会清理容器相关的资源,包括删除容器的运行时文件、释放占用的系统资源等。

三、containerd 的使用

3.1 容器镜像管理

containerd 提供了丰富的镜像管理功能。通过ctr命令行工具,可以方便地拉取、推送、查看和删除镜像。

拉取镜像时,使用ctr images pull命令,例如从 Docker Hub 拉取一个 Nginx 镜像:

ctr images pull docker.io/library/nginx:latest

推送镜像到镜像仓库,则使用ctr images push命令,在推送之前,需要先进行镜像仓库的认证,确保有推送权限。

查看本地已有的镜像列表,可以使用ctr images ls命令,该命令会列出镜像的名称、标签、大小等信息。删除镜像时,使用ctr images rm命令,指定要删除的镜像名称和标签即可。

3.2 容器操作

使用 containerd 创建和管理容器同样通过ctr命令实现。

创建容器时,使用ctr run命令,例如创建一个基于 Nginx 镜像的容器:

ctr run --rm --tty --name my-nginx docker.io/library/nginx:latest nginx -g 'daemon off;'

上述命令中,--rm表示容器停止后自动删除,--tty表示分配一个伪终端,--name指定容器的名称,最后是镜像名称和容器启动时执行的命令。

启动、停止和删除容器分别使用ctr tasks start、ctr tasks stop和ctr tasks rm命令。例如,停止名为my-nginx的容器:

ctr tasks stop my-nginx

3.3 容器网络配置

containerd 的容器网络配置与底层的网络插件紧密相关。常见的网络插件如 CNI(Container Network Interface)插件,通过 CNI 插件,containerd 能够为容器分配 IP 地址、配置网络路由等。

在配置容器网络时,首先需要安装相应的 CNI 插件,如bridge插件、flannel插件等。然后,在 containerd 的配置文件中指定使用的 CNI 插件和网络配置文件路径。例如,在/etc/containerd/config.toml文件中添加以下网络配置:

[plugins."io.containerd.grpc.v1.cri".network]

plugin = "cni"

cni_config_dir = "/etc/cni/net.d"

cni_network_config = "/etc/cni/net.d/10-containerd-net.conflist"

配置完成后,重启 containerd 服务,当创建容器时,containerd 会根据配置自动调用 CNI 插件为容器配置网络。

四、总结

containerd 作为容器运行与管理的基石,以其高效、稳定和标准化的特性,在容器生态系统中发挥着不可或缺的作用。通过详细了解 containerd 的安装配置过程,掌握其核心架构和工作原理,并熟练运用各种使用方法,开发者能够更好地利用 containerd 构建和管理容器化应用。无论是在单体应用的容器化改造,还是在大规模微服务集群的部署中,containerd 都能提供可靠的支持,帮助开发者实现高效、灵活的应用部署与运行。